保护 SSL 服务器

保护 SSL 服务器

功能简介

保护 SSL 服务器(Protecting SSL Server)是 SSL/SSH 检测配置文件中的一种工作模式,主要用于入站(Inbound)HTTPS 流量的解密与安全检测。

该功能通常应用在互联网客户端访问位于 FortiGate 后端的真实服务器的场景中(反向代理),通常在映射真实服务器的 VIP 策略中调用,例如:

- 公网用户访问内网 Web Server。

- 反向代理/发布服务器场景。

- 对外提供 HTTPS 服务的业务系统。

工作模式

在启用“保护 SSL 服务器”模式后,FortiGate 的工作方式如下:

- FortiGate 使用真实服务器的 SSL 证书。

- FortiGate 模拟真实服务器,与客户端建立 SSL 会话:

- FortiGate 并不使用自签名 CA 证书,而是直接向客户端发送真实服务器的证书。

- 如果使用的真实服务器证书是公网权威 CA 颁发的证书(或客户端手动信任了该证书),客户端不会出现证书不信任提示。

- 真实服务器可以是 HTTP(实现 SSL 卸载),也可以是 HTTPS。

- FortiGate 解密 HTTPS 流量。

- 对解密后的流量执行安全检测(如 IPS、AV 等)。

- 再将流量转发给真实服务器(反向代理)。

适用场景

“保护 SSL 服务器”模式适用于以下场景:

- 需要对入站 HTTPS 流量进行深度安全检测(如 IPS、AV 等)。

- 服务器证书(需要携带私钥,如 PFX/PKCS#12 格式)可以导出并部署在 FortiGate 上。

- 希望客户端看到的证书与服务器真实证书一致。

- 业务允许 FortiGate 作为 SSL 解密终端。

不适用场景:

- 服务器证书无法导出。

- 不允许中间设备接触服务器私钥。

- 仅需基础证书检查、不希望解密流量。

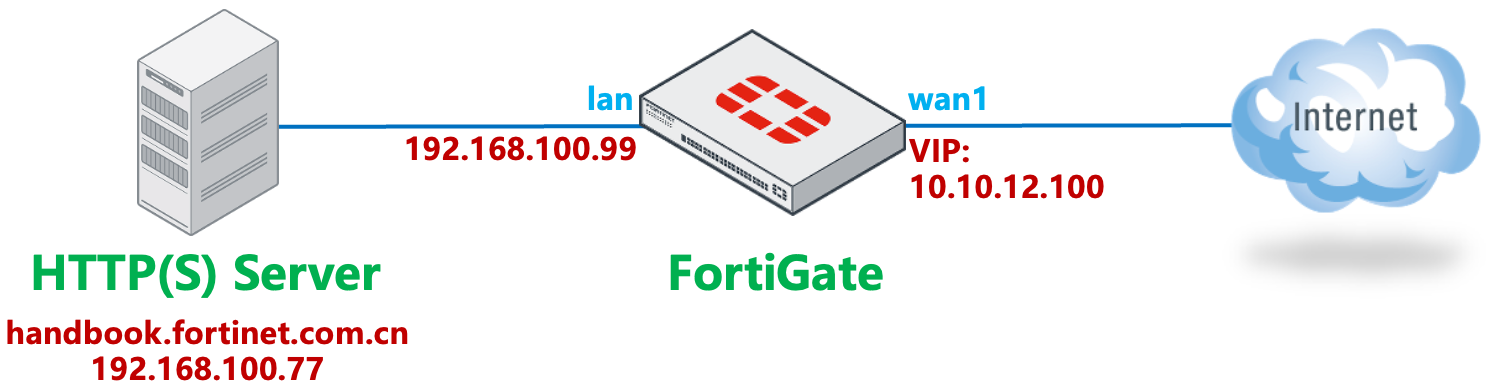

网络拓扑

- FortiGate 通过 VIP 策略发布 HTTPS 网站

https://handbook.fortinet.com.cn。 - HTTPS 网站的 SSL 证书安装在 FortiGate 上,并对访问 VIP 的 HTTPS 流量做 IPS 检查。

- 客户端的 DNS 服务器将

handbook.fortinet.com.cn解析到 FortiGate 的 VIP 地址。 - 客户端通过 Internet 访问

handbook.fortinet.com.cn,看到的网站 SSL 证书为 FortiGate 提供。

配置方法

前置条件

- 已获取服务器的 SSL 证书文件,通常包含:

- 证书(Certificate)。

- 私钥(Private Key),PFX/PKCS#12 格式的公钥和私钥在一个文件中。

- 可能还包含中间证书链。

- FortiGate 具备导入本地证书的权限。

- 该证书 SAN 与服务器域名匹配。

配置步骤

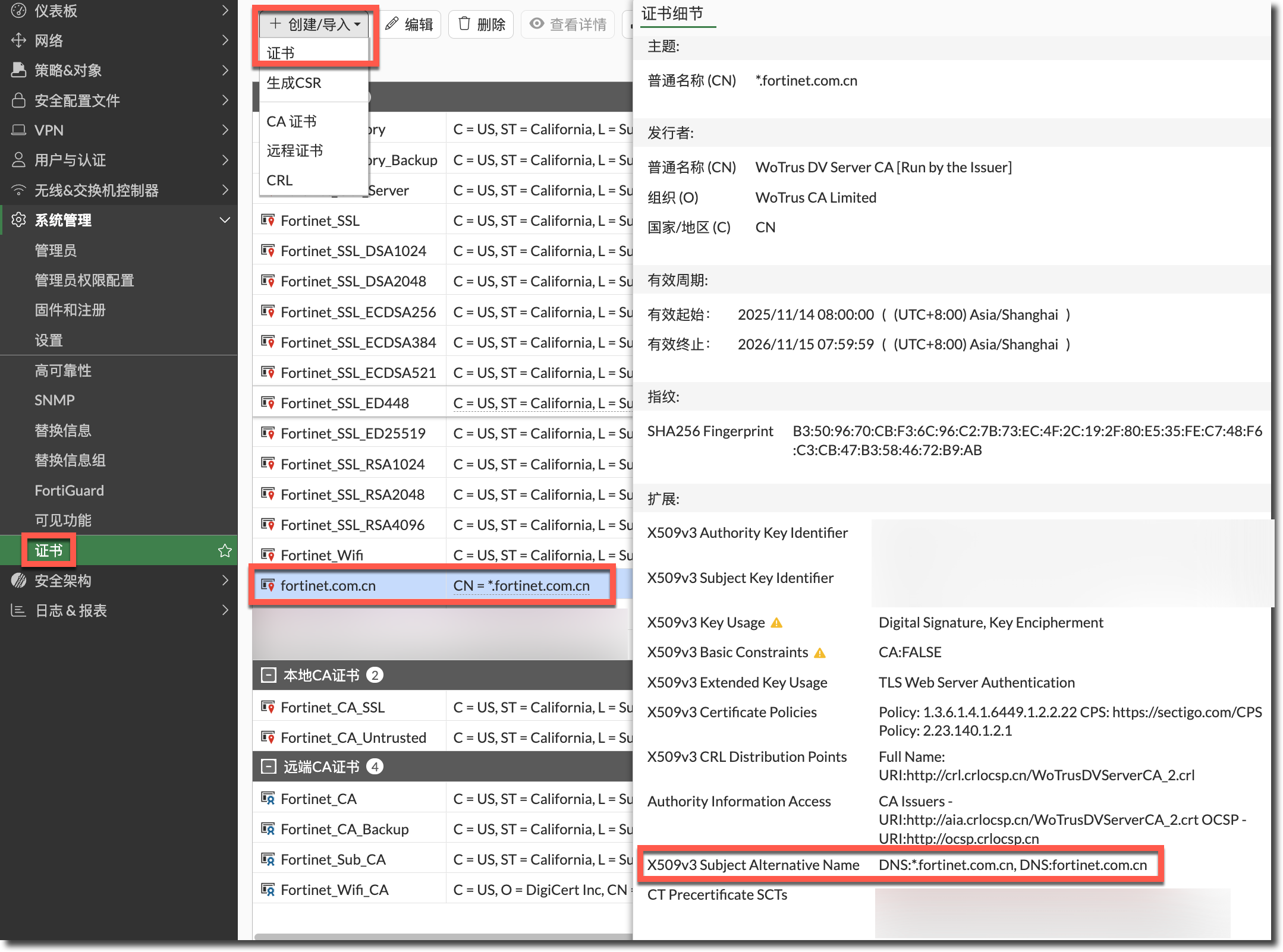

导入服务器的 SSL 证书(含私钥,如 PFX/PKCS#12 格式,步骤参考:系统管理 → 系统设置 → 证书管理章节)。

重要

- 网站证书的 SAN(Subject Alternative Name)字段需要是网站真实的 FQDN(也可以是通配符方式)。否则访问时会产生证书告警。如下所示,网站

handbook.fortinet.com.cn所使用的网站 SSL 证书的 SAN 为*.fortinet.com.cn(通配符方式)。 - 网站的 SSL 证书需要是公网权威 CA 颁发的证书(或客户端手动信任了该证书),否则客户端访问时会出现证书不信任提示。

- 网站证书的 SAN(Subject Alternative Name)字段需要是网站真实的 FQDN(也可以是通配符方式)。否则访问时会产生证书告警。如下所示,网站

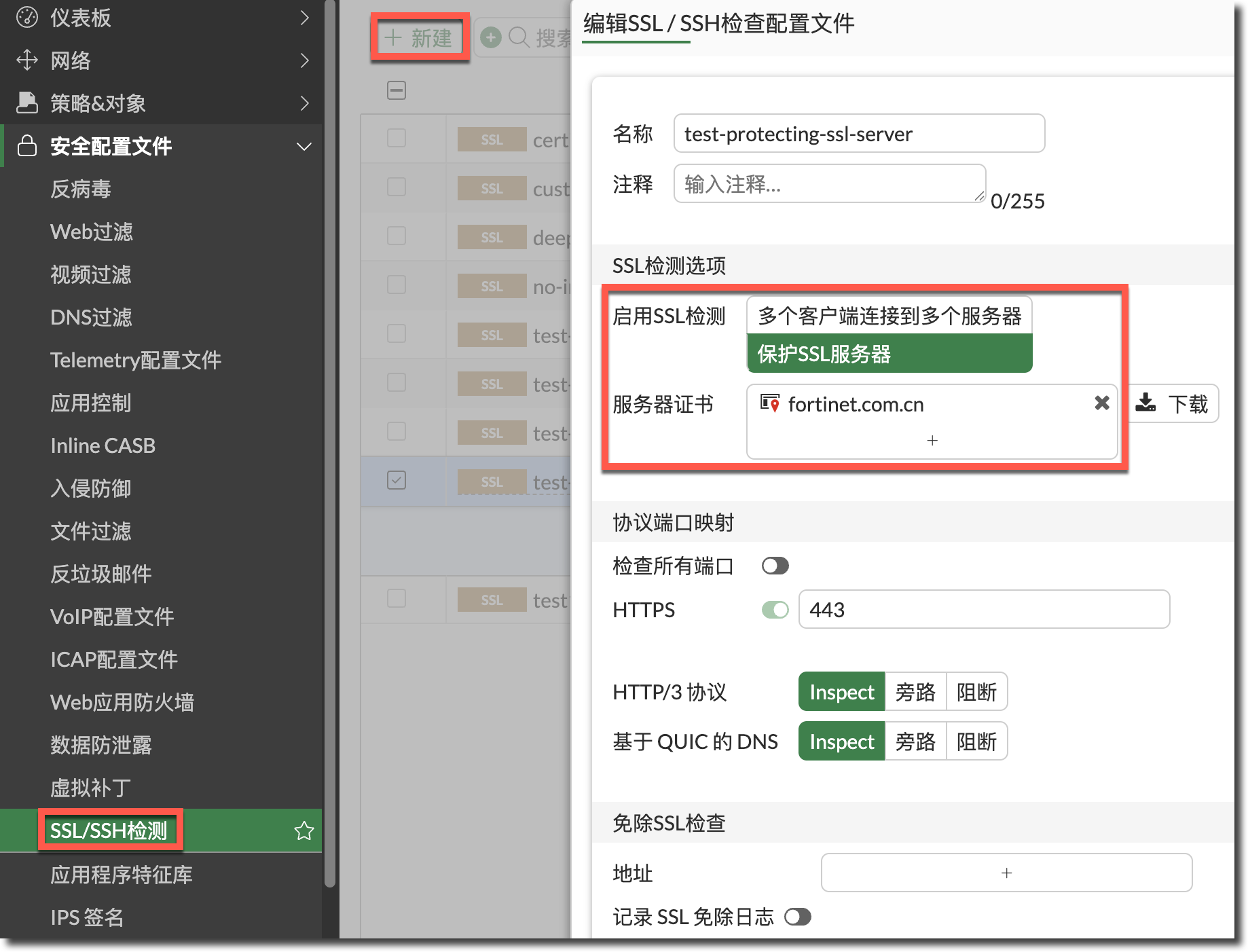

创建或编辑 SSL/SSH 检测配置文件,在“启用 SSL 检测”处选择“保护 SSL 服务器”,在“服务器证书”处选择上步导入的服务器证书,保存配置。

config firewall ssl-ssh-profile edit "test-protecting-ssl-server" config https set ports 443 set status deep-inspection set quic inspect end config ftps set status disable end config imaps set status disable end config pop3s set status disable end config smtps set status disable end config ssh set ports 22 set status disable end config dot set status disable set quic inspect end set server-cert-mode replace set server-cert "fortinet.com.cn" next end在 Web 服务器的 VIP 映射策略中应用上步创建的 SSL/SSH 检测配置文件,

config firewall vip edit "Web_Server_VIP" set extip 10.10.12.100 set mappedip 192.168.100.77 set extintf wan1 set portforward enable set extport 443 set mappedport 443 next end config firewall policy edit 7 set name "Web_Server_SSL_Protect" set srcintf "wan1" set dstintf "lan" set action accept set srcaddr "all" set dstaddr "Web_Server_VIP" set schedule "always" set service "ALL" set utm-status enable set ssl-ssh-profile "test-protecting-ssl-server" set ips-sensor "default" next end客户端通过 FortiGate 的 VIP 访问

https://handbook.fortinet.com.cn,网站 SSL 证书由 FortiGate 提供,未出现证书告警。

相关流量日志在“本地流量”分类中显示,源 IP 为 FortiGate 的 wan1 接口 IP。

提示

- 上步中引用 VIP 的防火墙策略 ID 为 7,从配置上看客户端是通过防火墙策略 + VIP 的方式访问

handbook.fortinet.com.cn,直觉上相关日志应该在“转发流量”分类中显示。 - 但实际上相关流量日志在“本地流量”分类中显示,这说明 FortiGate 是使用反向代理的方式访问真实服务器。

date=2026-01-26 time=16:31:42 eventtime=1769416301197951804 tz="+0800" logid="0001000014" type="traffic" subtype="local" level="notice" vd="root" srcip=192.168.100.99 srcport=23235 srcintf="root" srcintfrole="undefined" dstip=192.168.100.77 dstport=443 dstintf="lan" dstintfrole="lan" srccountry="China" dstcountry="China" sessionid=3629352 proto=6 action="close" policyid=0 service="HTTPS" trandisp="noop" app="HTTPS" duration=5 sentbyte=3076 rcvdbyte=19676 sentpkt=28 rcvdpkt=24- 上步中引用 VIP 的防火墙策略 ID 为 7,从配置上看客户端是通过防火墙策略 + VIP 的方式访问

常见问题

客户端是否需要安装 CA 证书。

在“保护 SSL 服务器”模式下,SSL/SSH 检测配置文使用的是服务器真实证书,不是自签名 CA 证书。如果使用的真实服务器证书是公网权威 CA 颁发的证书(或客户端手动信任了该证书所属的 CA 证书),客户端不会出现证书不信任提示。

会不会影响服务器端 SSL 配置?

FortiGate 只是作为中间解密设备,不会修改服务器自身的 SSL 配置。

私钥安全风险?

是的,这是需要重点评估的风险点:

- 服务器私钥需要存放在 FortiGate 上。

- 建议限制 FortiGate 管理权限、定期更换证书、明确安全合规要求后再启用。

与其他 SSL 检测模式有什么区别?

模式 是否解密 使用证书 典型场景 certificate-inspection 否 不涉及 仅做证书校验 deep-inspection 是 FortiGate CA 或自定义 CA 出站 HTTPS 解密 保护 SSL 服务器 是 服务器真实 SSL 证书 入站 HTTPS 保护 - 保护 SSL 服务器:对外发布 HTTPS 服务(如 VIP 策略),且需要对加密内容做安全检测。

- 多个客户端连接到多个服务器:

- certificate-inspection:只需基础证书检查、不想解密。

- deep-inspection:内部用户访问互联网,需要对加密内容做安全检测。